# Web3安全警报:牛市来临,谨防诈骗钓鱼比特币价格再创新高,逼近10万美元大关。然而,随着市场热度上升,Web3领域的诈骗和钓鱼活动也日益猖獗。历史数据显示,此类活动造成的总损失已超过3.5亿美元。分析表明,黑客主要针对以太坊网络发起攻击,稳定币是首要目标。本文将深入探讨攻击方法、目标选择和成功率等关键问题。## 加密安全生态全景2024年加密安全生态项目呈现多元化发展趋势。智能合约审计领域有多家知名机构提供全面的代码审查和安全评估服务。DeFi安全监控方面,专业工具聚焦于去中心化金融协议的实时威胁检测和预防。值得关注的是,人工智能驱动的安全解决方案正在崭露头角。随着Meme代币交易热潮兴起,一些安全检查工具应运而生,旨在帮助交易者提前识别潜在风险。## USDT成为黑客首选目标数据显示,以太坊网络上的攻击约占所有事件的75%。USDT是遭受攻击最多的资产,被盗总额达1.12亿美元,平均每次攻击损失约470万美元。ETH位居第二,损失约6660万美元,DAI紧随其后,损失4220万美元。值得注意的是,一些市值较低的代币也遭受了大量攻击,这表明黑客会针对安全性较弱的资产展开行动。最大规模的单次事件发生于2023年8月1日,是一起复杂的欺诈攻击,造成2010万美元的损失。## Polygon成为第二大受攻击链尽管以太坊在钓鱼事件中占据主导地位,约占80%的交易量,但其他区块链也未能幸免。Polygon成为黑客的第二大目标,交易量约占18%。攻击活动通常与链上TVL和日活跃用户数密切相关,黑客会根据流动性和用户活跃度做出判断。## 攻击模式演变2023年是高价值攻击最为集中的一年,多起事件的损失超过500万美元。同时,攻击手法也在不断升级,从简单的直接转移演变为更为复杂的基于批准的攻击。大规模攻击(损失超100万美元)之间的平均间隔约为12天,通常集中在重大市场事件和新协议发布前后。## 常见钓鱼攻击类型### 代币转移攻击这是最直接的攻击方式。黑客通过操纵用户将代币直接转移到其控制的账户。此类攻击往往单笔价值极高,利用用户信任、虚假页面和诈骗话术诱导受害者自愿转账。攻击模式通常包括:利用相似域名仿冒知名网站建立信任,在用户交互时制造紧迫感,提供看似合理的转账指令。数据显示,此类直接转账攻击的平均成功率高达62%。### 批准网络钓鱼这是一种技术上较为复杂的攻击手段,主要利用智能合约交互机制。黑客诱骗用户授予对特定代币的无限消费权。与直接转账不同,这种方式会造成长期漏洞,攻击者可能逐步耗尽受害者的资金。### 虚假代币地址这是一种综合性攻击策略。黑客使用与合法代币同名但地址不同的代币创建交易,利用用户对地址验证的疏忽获利。### NFT零元购这类攻击专门针对NFT生态系统。黑客操纵用户签署交易,以极低甚至零价格出售其高价值NFT。研究期间发现22起重大NFT零元购事件,平均每起损失378,000美元。这些攻击利用了NFT市场固有的交易签名流程漏洞。## 受害钱包分布分析数据显示,交易价值与受影响钱包数量呈明显的反比关系。每次交易500-1000美元的受害钱包数量最多,约3,750个,占比超过三分之一。这可能是因为小额交易时用户往往不太关注细节。1000-1500美元范围的受害钱包数降至2,140个。3000美元以上的交易仅占总攻击数的13.5%,表明金额越大,安全措施可能更严格,或用户在处理大额交易时更加谨慎。随着牛市到来,复杂攻击的频率和平均损失可能会进一步增加,对项目方和投资者的经济影响也将更为显著。因此,不仅区块链网络需要加强安全措施,用户在交易时也应保持高度警惕,以防止成为钓鱼攻击的受害者。

牛市来袭 加密安全告警:USDT成黑客首选 ETH网络攻击激增

Web3安全警报:牛市来临,谨防诈骗钓鱼

比特币价格再创新高,逼近10万美元大关。然而,随着市场热度上升,Web3领域的诈骗和钓鱼活动也日益猖獗。历史数据显示,此类活动造成的总损失已超过3.5亿美元。分析表明,黑客主要针对以太坊网络发起攻击,稳定币是首要目标。本文将深入探讨攻击方法、目标选择和成功率等关键问题。

加密安全生态全景

2024年加密安全生态项目呈现多元化发展趋势。智能合约审计领域有多家知名机构提供全面的代码审查和安全评估服务。DeFi安全监控方面,专业工具聚焦于去中心化金融协议的实时威胁检测和预防。值得关注的是,人工智能驱动的安全解决方案正在崭露头角。

随着Meme代币交易热潮兴起,一些安全检查工具应运而生,旨在帮助交易者提前识别潜在风险。

USDT成为黑客首选目标

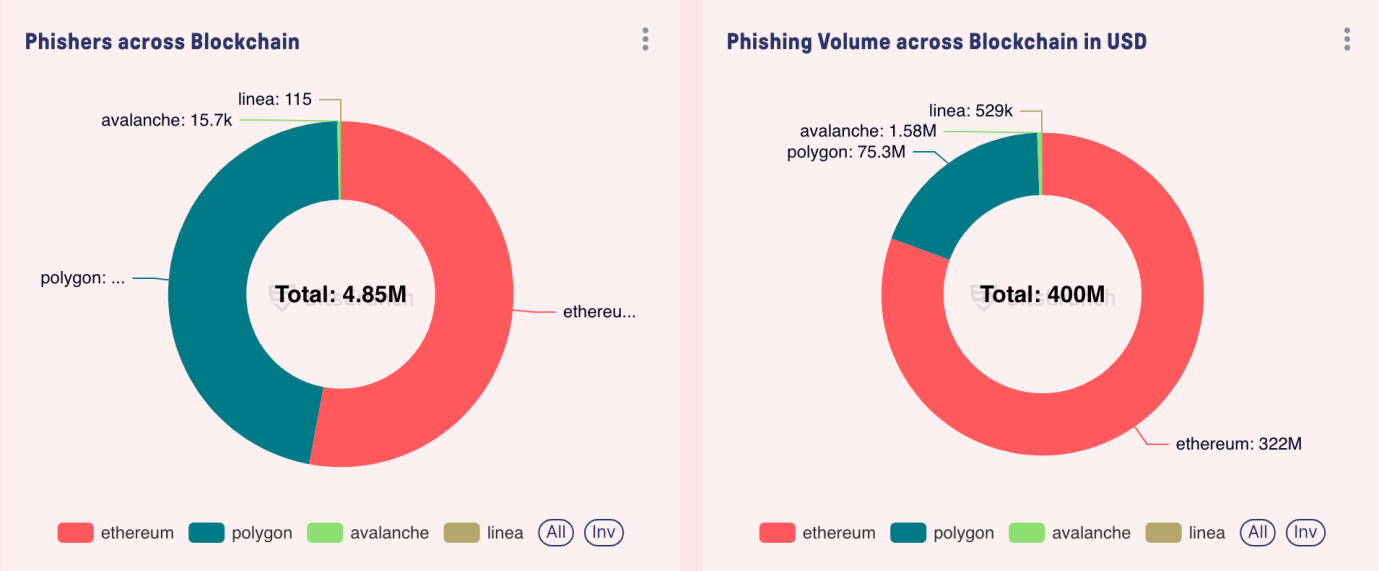

数据显示,以太坊网络上的攻击约占所有事件的75%。USDT是遭受攻击最多的资产,被盗总额达1.12亿美元,平均每次攻击损失约470万美元。ETH位居第二,损失约6660万美元,DAI紧随其后,损失4220万美元。

值得注意的是,一些市值较低的代币也遭受了大量攻击,这表明黑客会针对安全性较弱的资产展开行动。最大规模的单次事件发生于2023年8月1日,是一起复杂的欺诈攻击,造成2010万美元的损失。

Polygon成为第二大受攻击链

尽管以太坊在钓鱼事件中占据主导地位,约占80%的交易量,但其他区块链也未能幸免。Polygon成为黑客的第二大目标,交易量约占18%。攻击活动通常与链上TVL和日活跃用户数密切相关,黑客会根据流动性和用户活跃度做出判断。

攻击模式演变

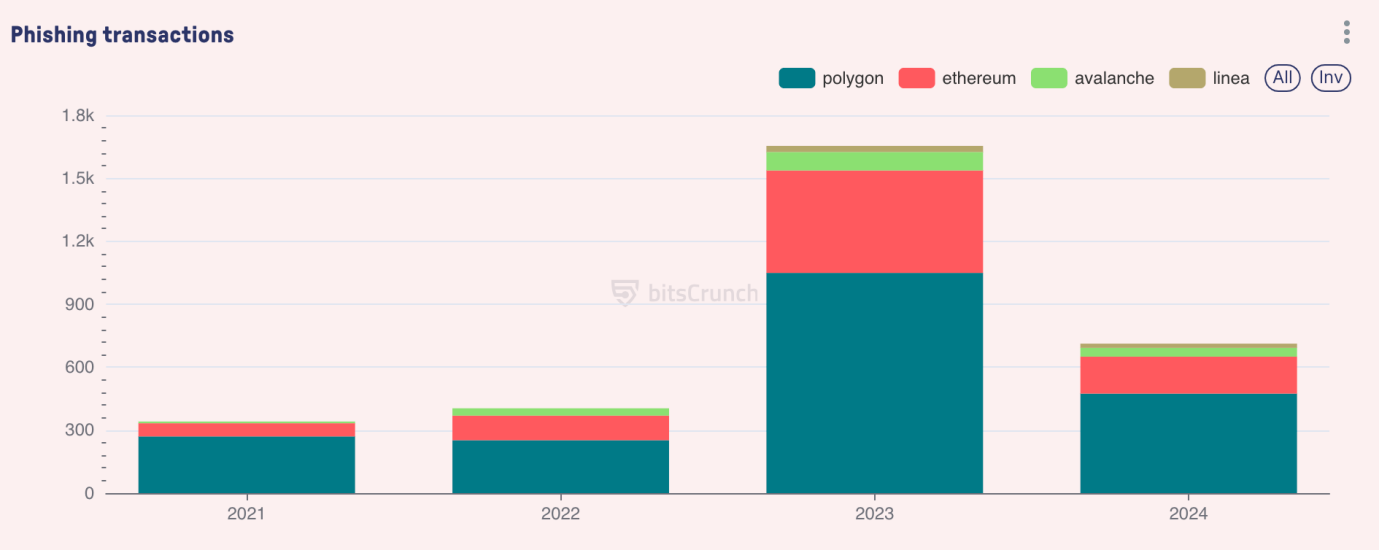

2023年是高价值攻击最为集中的一年,多起事件的损失超过500万美元。同时,攻击手法也在不断升级,从简单的直接转移演变为更为复杂的基于批准的攻击。大规模攻击(损失超100万美元)之间的平均间隔约为12天,通常集中在重大市场事件和新协议发布前后。

常见钓鱼攻击类型

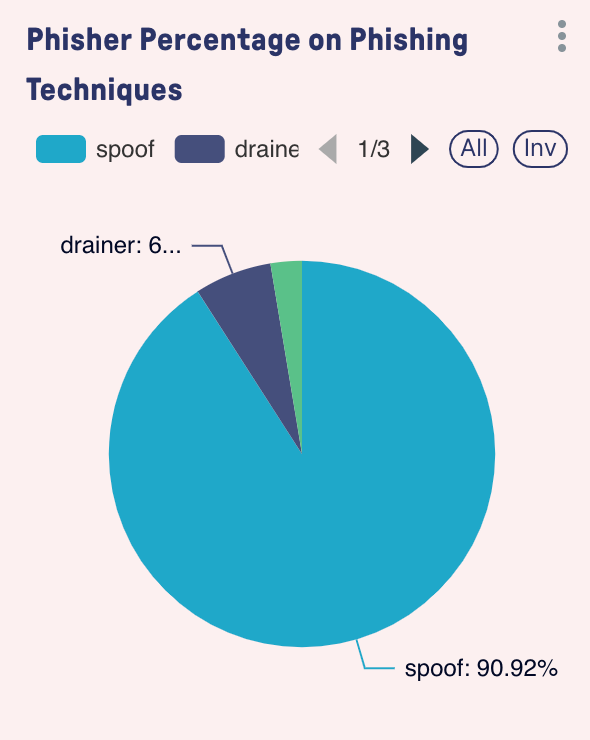

代币转移攻击

这是最直接的攻击方式。黑客通过操纵用户将代币直接转移到其控制的账户。此类攻击往往单笔价值极高,利用用户信任、虚假页面和诈骗话术诱导受害者自愿转账。

攻击模式通常包括:利用相似域名仿冒知名网站建立信任,在用户交互时制造紧迫感,提供看似合理的转账指令。数据显示,此类直接转账攻击的平均成功率高达62%。

批准网络钓鱼

这是一种技术上较为复杂的攻击手段,主要利用智能合约交互机制。黑客诱骗用户授予对特定代币的无限消费权。与直接转账不同,这种方式会造成长期漏洞,攻击者可能逐步耗尽受害者的资金。

虚假代币地址

这是一种综合性攻击策略。黑客使用与合法代币同名但地址不同的代币创建交易,利用用户对地址验证的疏忽获利。

NFT零元购

这类攻击专门针对NFT生态系统。黑客操纵用户签署交易,以极低甚至零价格出售其高价值NFT。研究期间发现22起重大NFT零元购事件,平均每起损失378,000美元。这些攻击利用了NFT市场固有的交易签名流程漏洞。

受害钱包分布分析

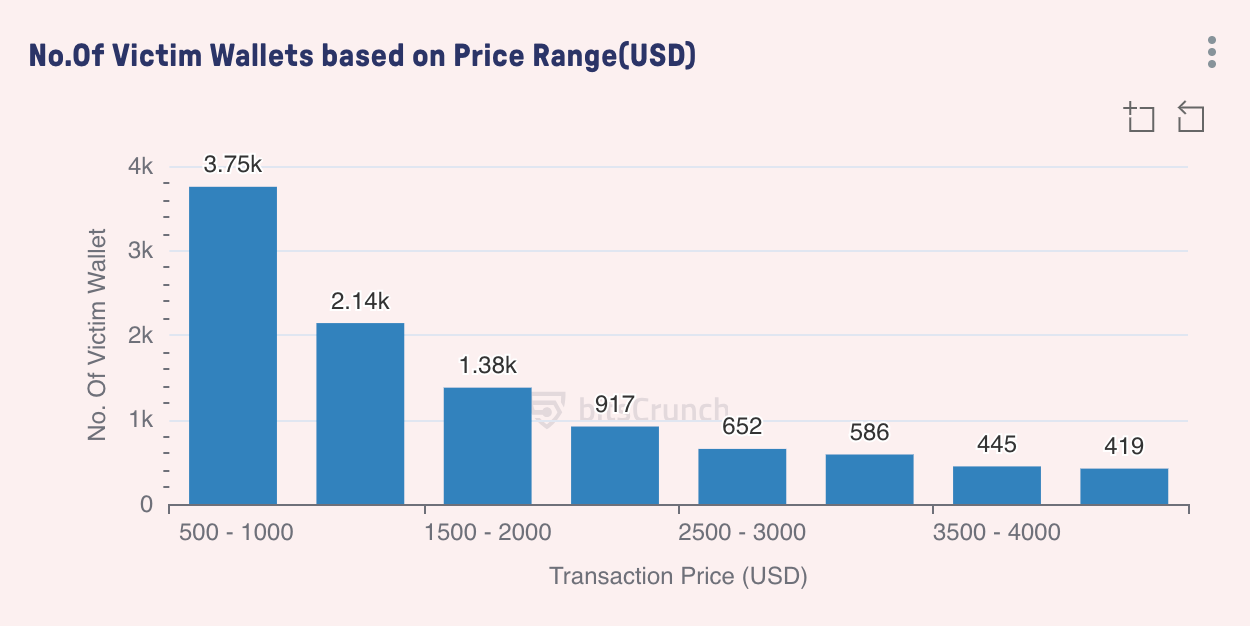

数据显示,交易价值与受影响钱包数量呈明显的反比关系。每次交易500-1000美元的受害钱包数量最多,约3,750个,占比超过三分之一。这可能是因为小额交易时用户往往不太关注细节。1000-1500美元范围的受害钱包数降至2,140个。3000美元以上的交易仅占总攻击数的13.5%,表明金额越大,安全措施可能更严格,或用户在处理大额交易时更加谨慎。

随着牛市到来,复杂攻击的频率和平均损失可能会进一步增加,对项目方和投资者的经济影响也将更为显著。因此,不仅区块链网络需要加强安全措施,用户在交易时也应保持高度警惕,以防止成为钓鱼攻击的受害者。